据不完全统计,截止目前该病毒已通过迅雷客户端扩散近两个月,已有超过2800万用户中招,并且依然每天有几十万在扩散运行。

自6月下旬已有用户不断反馈电脑存在异常,发现一个位于C:\Windows\System32目录下,名为“INPEnhSvc.exe”带有迅雷数字签名的文件,经专业技术人士分析INPEnhSvc.exe的7个版本,被证实内置后门,并且使用类似云指令的技术来强制后台干扰和修改用户电脑,感染量已超过数千万电脑。随后,这一异常被迅雷持续进行至今。

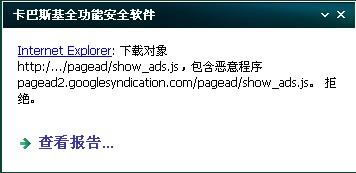

迅雷制造并传毒是否属实?360、金山等杀毒软件公司将此程序已认定为典型病毒,并已掌握确凿证据。:

Read More

VirSCAN.org(

VirSCAN.org(